Die USA reagieren auf den Diebstahl von einer Milliarde USD durch russische Krypto Hacker mit Sanktionen gegen Artur Sungatov und Ivan Kondratiev. Das US-Finanzministerium hat seinen Kampf gegen die internationale Kriminalität verstärkt und richtet sich nicht nur gegen Einzelpersonen, sondern auch gegen Netzwerke.

Die Entdeckung von 583 neuen Varianten von Ransomware (Erpressungssoftware) durch Recorded Future, einem Spezialisten für Cybersicherheit, unterstreicht das alarmierende Potenzial von Sicherheitsbedrohungen im IT- und Krypto Bereich. Die zunehmende Verbreitung von Ransomware Anbieter:innen offenbart ein erschreckend effektives Geschäftsmodell für Cyberkriminelle.

Willst du wissen, wie du dich vor solchen Betrugsversuchen schützen kannst? Hier findest du einen Artikel von uns!

US-Finanzministerium verstärkt Krypto Sanktionen

Neben Sungatov und Kondratiev hat das Finanzministerium auch zehn Krypto Adressen der Personen auf die schwarze Liste gesetzt. Die Sanktionen bedeuten, dass US-Unternehmen und US-Bürger mit diesen Personen keine Geschäfte mehr machen dürfen.

Alle Vermögenswerte dieser Personen müssen dem US-Finanzministerium gemeldet werden. Die jüngsten Sanktionen sind Teil der anhaltenden Bemühungen des US-Finanzministeriums, die Finanzierung des internationalen Verbrechens zu bekämpfen. Zuvor hatte sie Krypto Wallet Adressen der nordkoreanischen Lazarus-Gruppe auf die schwarze Liste gesetzt.

Die US-Regierung forderte Russland auf, wirksamere Maßnahmen zu ergreifen, um den Geldfluss an kriminelle Organisationen im Land zu unterbinden.

Die Entwicklung von Ransomware Varianten

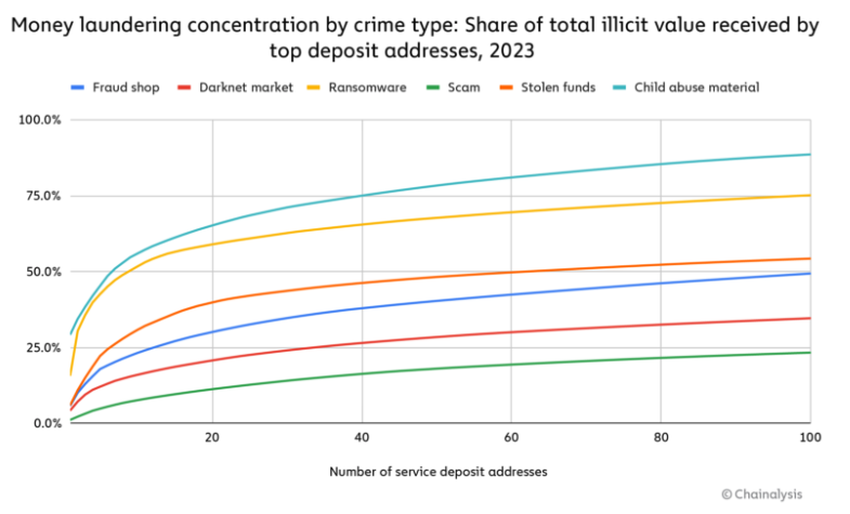

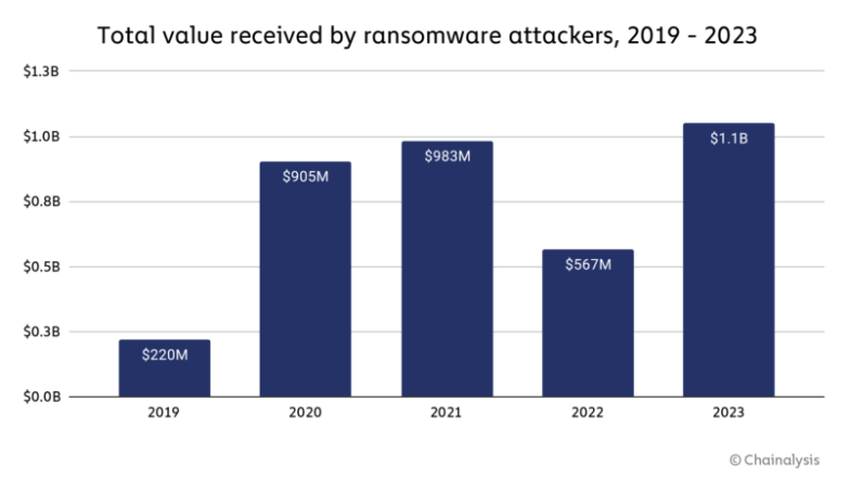

Chainalysis, ein Unternehmen, das Analysen von Blockchain Daten anbietet, schätzt, dass Ransomware-Angriffe im Jahr 2023 Schäden in Höhe von einer Milliarde USD verursacht haben. Recorded Future identifizierte 583 neue Varianten von Ransomware. Diese Erkenntnisse stellen ein potenzielles Sicherheitsrisiko für die Bereiche Informationstechnologie und Kryptowährungen dar.

Ransomware ist eine Art Malware, die Dateien auf einem infizierten Computer verschlüsselt und den Zugriff darauf blockiert. Die Angreifer:innen fordern dann von den Opfern ein Lösegeld, oft in Form von Kryptowährungen, um die Malware wieder zu entfernen.

LockBit und Phobos sind zwei Beispiele für Ransomware-Plattformen, deren RaaS-Angebote (Ransomware-as-a-Service) es Akteuren wie Sungatov und Kondratiev ermöglichten, diese Angriffe durchzuführen. Einige neue Angreifer:innen kopierten dabei Codes von bestehenden Plattformen, um mit minimalen Investitionen hohe Gewinne zu erzielen.

Das Wachstum von Initial Access Brokern (IABs) erleichtert es kriminellen Akteur:innen, Ransomware-Angriffe durchzuführen. Diese Unternehmen verkaufen gehackte Netzwerke für weniger als 1.000 USD an Hacker:innen.

Initial Access Broker sind Cyberkriminelle, die sich unberechtigten Zugang zu Computersystemen oder Netzwerken verschaffen und diesen dann an andere Hacker:innen wie Ransomware-Gruppen verkaufen.

Die Kombination von IABs und RaaS schafft ein “beunruhigend effektives” Geschäftsmodell für Kriminelle, so Andrew Davis von Kivu Consulting, einem Beratungsunternehmen für Cybersicherheit. Davis sagte dazu:

“Der Anstieg des Angriffsvolumens lässt sich auf die leichte Zugänglichkeit des Affiliate-Modells und die Verbreitung von Ransomware-as-a-Service zurückführen, einem beunruhigend effektiven Geschäftsmodell für Cyberkriminelle.”

Folge uns für noch mehr Informationen rund um Krypto auf:

Twitter oder tritt unserer Gruppe auf Telegram bei.