Digitale Sicherheit kann ein Minenfeld sein. Ganz gleich, ob du Krypto-Wallets sichern, Smart Contracts oder sogar zentralisierte IT-Systeme schützen möchten, zuverlässige Tools für KI-Sicherheit können in 2024 das Blatt wenden. In diesem Leitfaden findest du die besten Innovationen, mit denen du sicherstellen kannst, dass sowohl deine digitalen Vermögenswerte als auch dein Betrieb sicher bleiben.

Wichtigste Erkenntnisse

– Zu den besten Lösungen für KI-Sicherheit gehören Wallet Checker und Sentinel

– Diese Lösungen bieten eine Reihe von Anwendungsfällen, die sowohl für Einzelanwender als auch für Unternehmen interessant sind

– Sie gehen über dezentrale Ökosysteme hinaus und sind sowohl im Web2 als auch im Web3 wirksam</p>

- Diese Top Tools für KI-Sicherheit solltest du kennen

- 1. Wallets Checker

- 2. Sentinel

- 3. AGIS – KI-Sicherheit beim Programmieren

- 4. CryptoGuard – mehr KI-Sicherheit durch End-to-End-Schutz

- 5. Darktrace

- 6. Vectra AI

- Warum sollten web3- und web2-Sicherheitslösungen gemeinsam diskutiert werden?

- Häufig gestellte Fragen (FAQ)

Diese Top Tools für KI-Sicherheit solltest du kennen

Bevor wir uns in die Details stürzen, hier eine kurze Liste der besten Tools für KI-Sicherheit, die du in diesem Beitrag kennenlernen wirst.

- Wallets Checker: Bewertet die Sicherheitslage von Wallets für Kryptowährungen

- Sentinel: Überwacht Krypto-Transaktionen und zeigt verdächtige Aktivitäten an

- AGIS: Analysiert Bedrohungsmuster und prognostiziert Cyberangriffe als Code Auditor

- CryptoGuard: Sorgt als Sicherheitsaggregator für sichere Kryptotransaktionen

- Darktrace: AI-gesteuerte Cybersicherheitslösung, die Bedrohungen identifiziert.

- Vectra AI: Bietet eine kontinuierliche Überwachung und Erkennung von Netzwerkanomalien.

Schauen wir uns die einzelnen Lösungen genauer an.

1. Wallets Checker

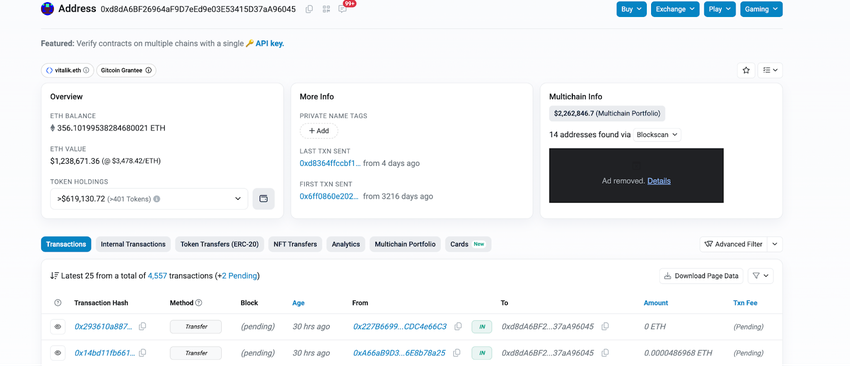

Wallet Checker ist ein Tool, das die Sicherheit von Wallets für Kryptowährungen analysiert und einen umfassenden Bericht über die potenziellen Schwachstellen erstellt. Benutzer können ihre Wallets koppeln und sich über ein drohendes Risiko informieren.

Anwendungsfall

Ideal für Besitzer von Kryptowährungen, die sicherstellen wollen, dass ihre Wallets sicher sind. Benutzer können ihre MetaMask Wallets für eine nahtlose Erfahrung verbinden.

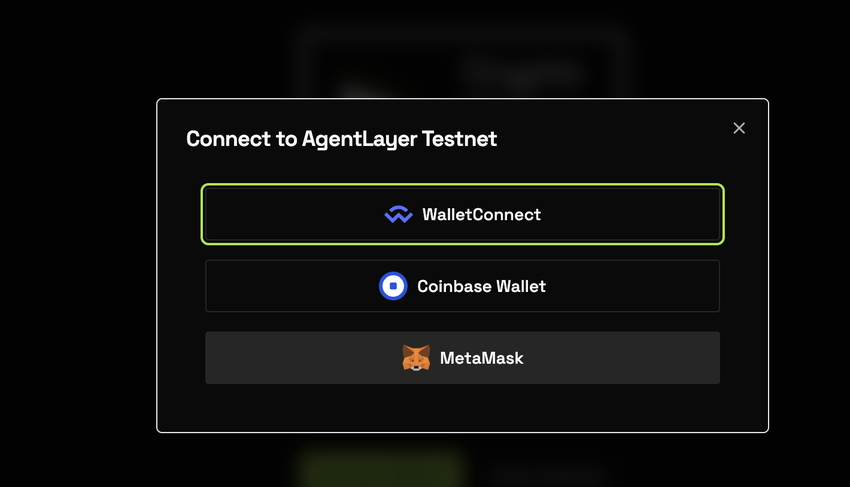

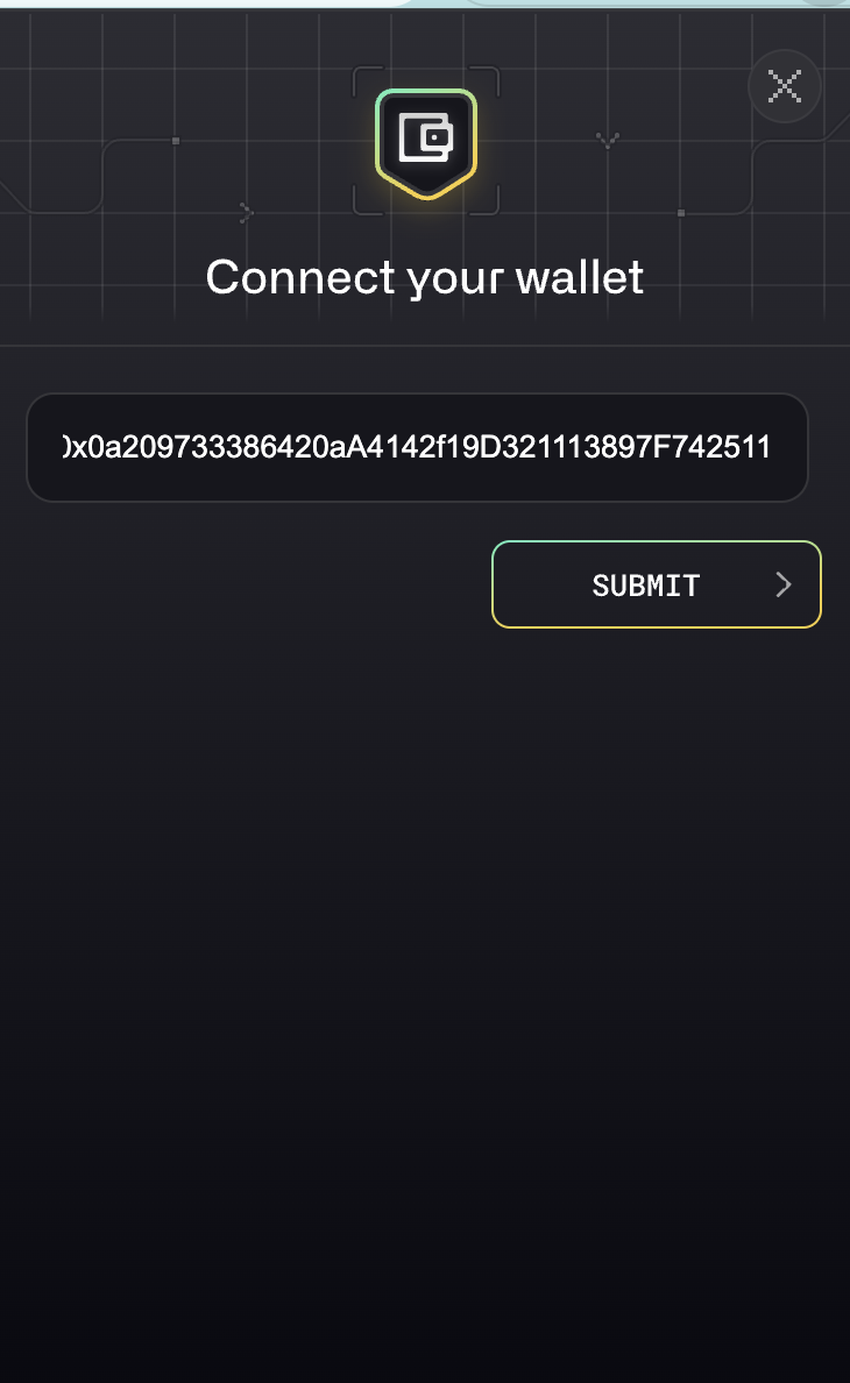

So funktioniert der Prozess:

- Erhalte Zugriff auf den Wallets Checker, indem du auf diesen Link klickst.

- Dort kannst du entweder deine Wallet anschließen oder eine beliebige Adresse auswählen und eingeben, die du analysieren möchtest.

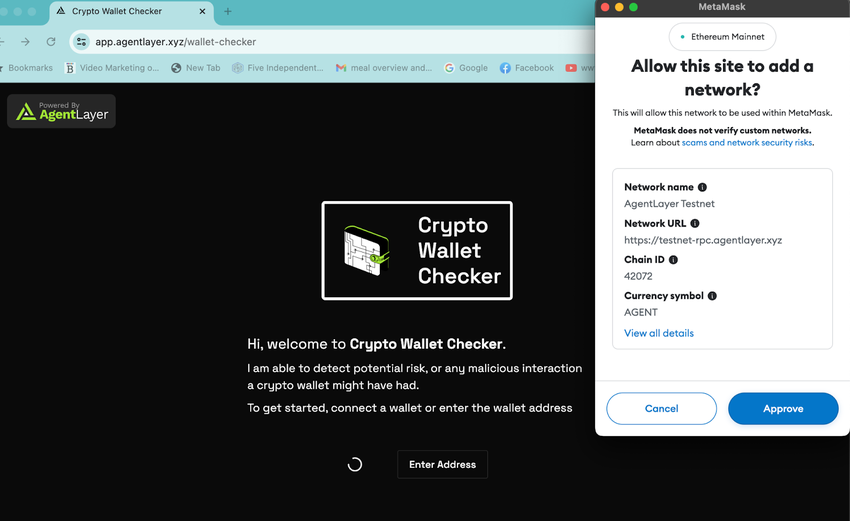

Hier siehst du einen Demolauf mit der MetaMask-Wallet. Bitte beachte, dass die Verbindung zum AgentLayer-Testnetz akzeptieren musst, damit das Identifizierungsszenario funktioniert.

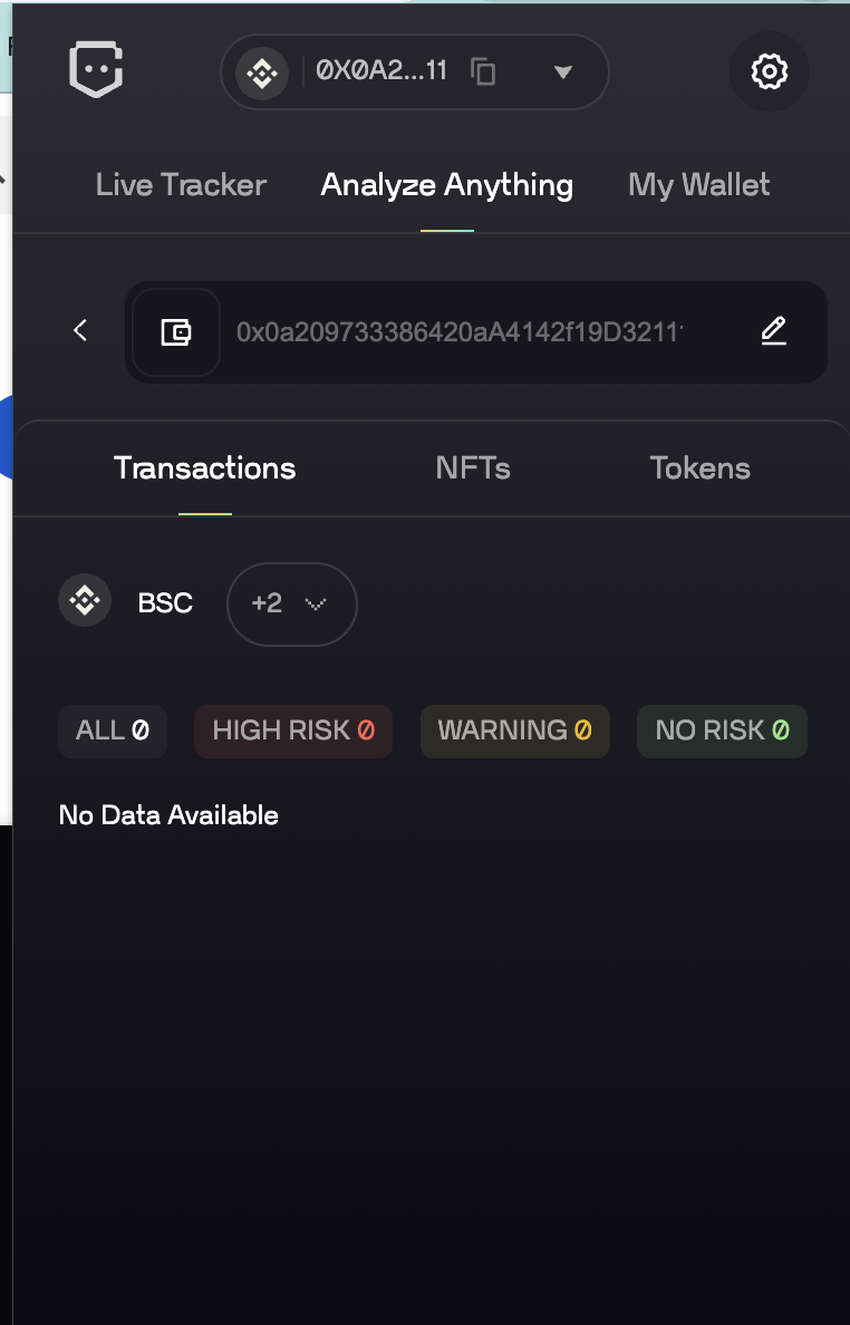

- Nachdem du dich verbunden hast, kannst du einen Test durchführen. Wenn alles korrekt aussieht, wird Wallet Checker eine positive Meldung zurückgeben.

Diesen Nutzen hat Wallet Checker für dich

Sowohl Anfänger als auch erfahrene Benutzer können sich auf Wallet Checker verlassen. Stell dir vor, du hast eine Kryptowährung von einer unbekannten Quelle erhalten und möchtesz sicherstellen, dass diese nicht mit verdächtigen Aktivitäten in Verbindung steht. Indem du deine MetaMask-Wallet oder eine beliebige andere Wallet-Adresse verbindest, kannst du alle relevanten Transaktionsverläufe analysieren.

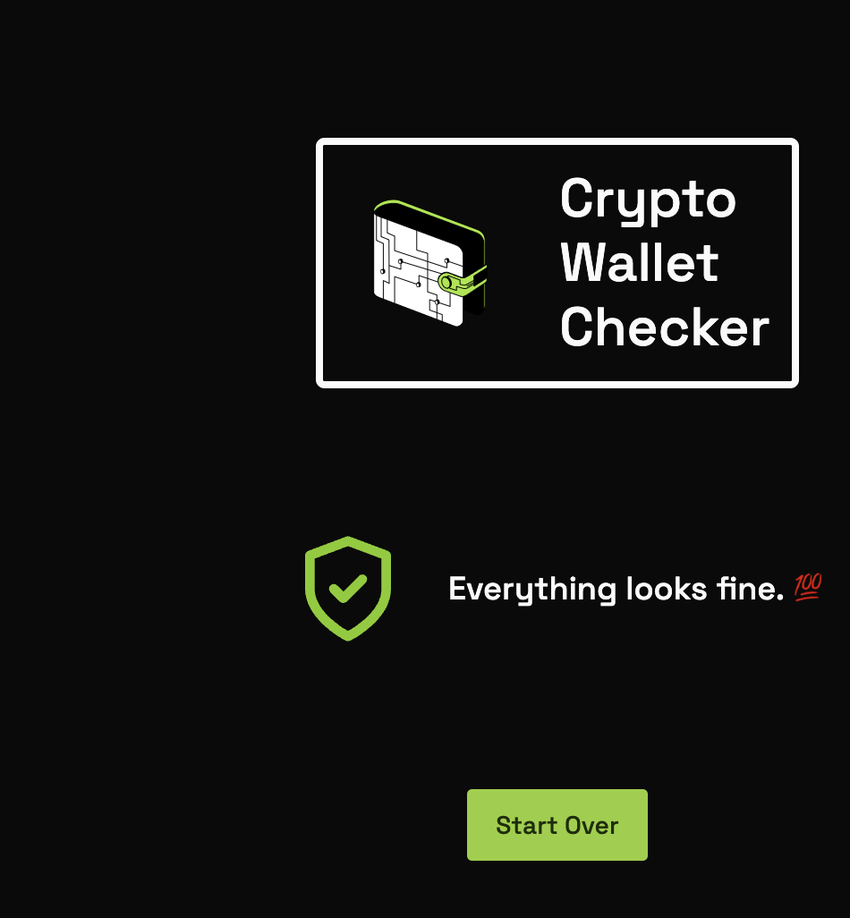

Oben siehst du die Wallet-Adresse von Vitalik Buterin und seine kürzlich initiierten Transaktionen. Mit Wallet Checker kannst du jede Adresse kopieren und überprüfen, ob alles übereinstimmt oder ob es irgendwelche roten Fahnen gibt.

Agenten wie Wallet Checker können auch dabei helfen, skrupellose Wallets auszusortieren, die normalerweise mit Phishing und anderen Arten von Angriffen in Verbindung gebracht werden.

So wurden beispielsweise bei einem Angriff auf die indische Krypto-Börse WazirX im Juli 2024 von Hackern 230 Millionen USD an Nutzergeldern gestohlen, was etwa 45 Prozent der gesamten Reserven der CEX entspricht. Solche Ereignisse unterstreichen den Bedarf des Marktes an umfassenden Lösungen mit KI-Sicherheit, wie Wallet Checker, die den Nutzern helfen können, sicherzustellen, dass sie nicht mit gestohlenen Geldern interagieren oder sogar ihre eigenen Gelder in Gefahr bringen.

Hier erfährst du mehr: Die besten KI-Aktien 2024

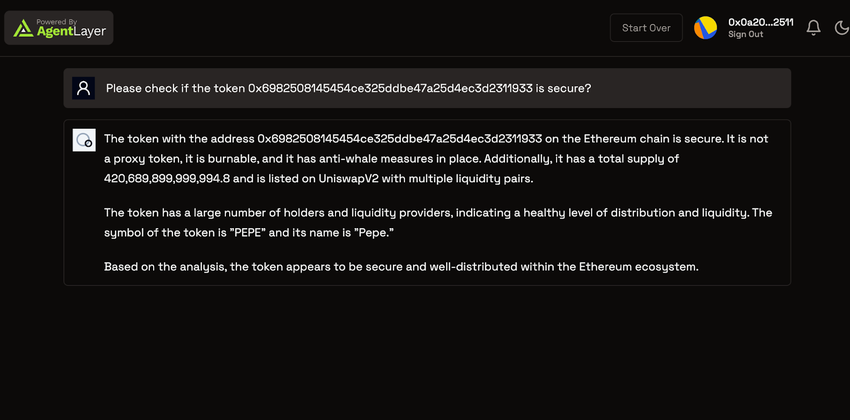

2. Sentinel

Sentinel ist ein Blockchain-Watchdog, der alle On-Chain-Transaktionen innerhalb des dezentralen Ökosystems im Auge behält. Mithilfe fortschrittlicher AI und Echtzeitüberwachung erkennt Sentinel verdächtige Aktivitäten und potenzielle Bedrohungen.

Hier ist ein kurzer Schnappschuss, wie es funktioniert, wenn eine Token-Adresse angegeben wird:

Anwendungsfall

Ideal für aktive Trader und Institutionen, die eine kontinuierliche Überwachung ihrer Transaktionen benötigen, um Betrug zu verhindern. Diese Lösungh KI-Sicherheit ist auch nützlich, wenn du planst, dich an ICOs zu beteiligen.

Wenn Sentinel mit einem Handelskonto verknüpft ist, erkennt es ungewöhnliche Transaktionsmuster und warnt den Benutzer sofort, um mögliche Betrugsversuche zu verhindern. Du kannst auch mit diesem KI-Wachhund interagieren, um sofortige Warnungen und umsetzbare Erkenntnisse zu erhalten.

Diesen Nutzen hat Sentinel für dich

Als Anleger können Sie die Adressen der Wallets schnell verfolgen, um festzustellen, ob sie jemals mit Betrug in Verbindung gebracht wurden. So wurde beispielsweise die Wallet-Adresse 0x9876a5bc27ff511bf5da8f58c8f93281e5bd1f21 mit Malware in Verbindung gebracht, die kopierte Wallet-Adressen änderte und zu Verlusten von 490.713 US-Dollar führte. Dies konnte mithilfe von Sentinel zurückverfolgt werden.

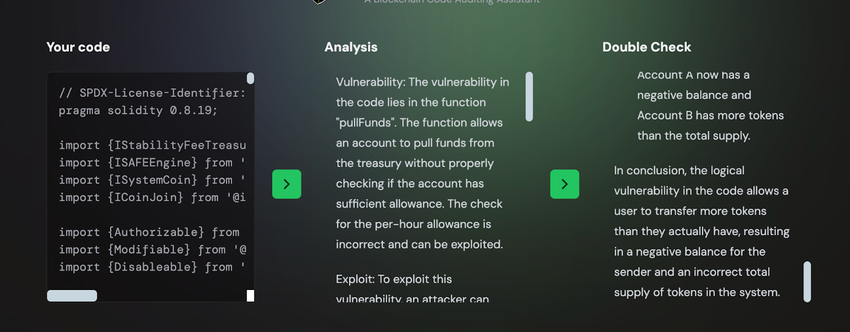

3. AGIS – KI-Sicherheit beim Programmieren

AGIS ist ein AI-gestützter Blockchain-Code-Assistent, der Entwicklern helfen soll, die Sicherheit ihrer Smart Contracts zu gewährleisten. Er unterstützt jede Blockchain-Programmiersprache und ermöglicht es Benutzern, Segmente ihres Codes zur Analyse einzugeben.

Was die Funktionen dieser Lösung mit KI-Sicherheit angeht, so bietet sie:

- Code-Prüfung

- Echte Exploit-Analyse

- Doppelte Überprüfung der gefundenen Schwachstellen

- Eingebaute Chat-Funktionalität zur Aufschlüsselung von Code-Diskussionen

Anwendungsfall

Ideal für Blockchain-Entwickler, die sicherstellen wollen, dass ihre Smart Contracts vor der Bereitstellung sicher sind.

Entwickler können ihren Smart Contracts-Code eingeben, und AGIS wird ihn analysieren, Sicherheitsmängel aufzeigen und Verbesserungen vorschlagen. Auf diese Weise können potenzielle Angriffe verhindert und die Sicherheit des Vertrags gewährleistet werden.

Diesen Nutzen hat AGIS für dich

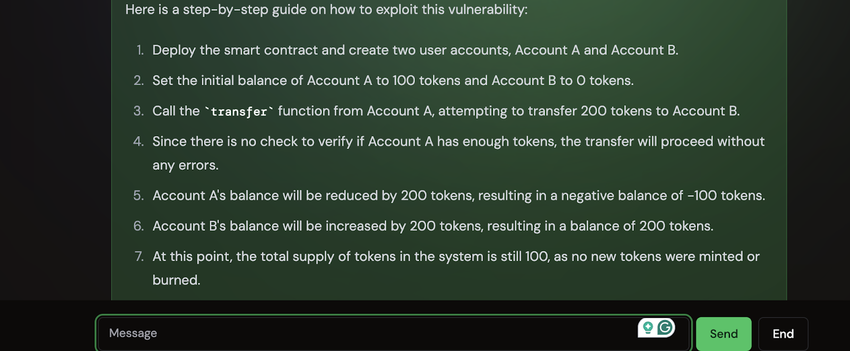

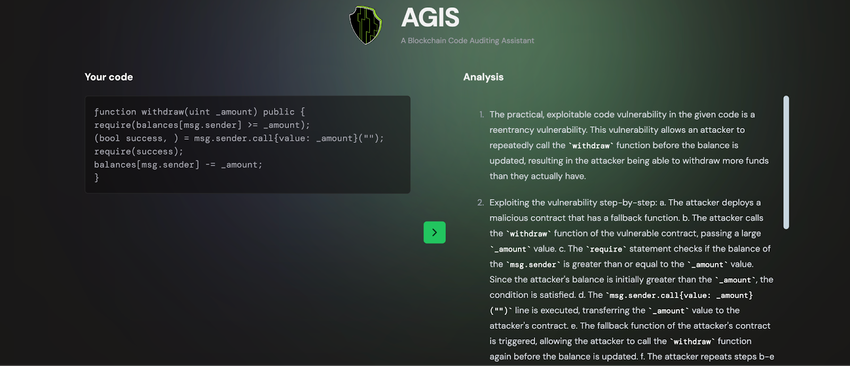

Stell dir vor, du bist ein Entwickler, der an einer neuen Anwendung für dezentrale Finanzen (DeFi) arbeitet. Um sicherzustellen, dass Ihr Smart Contract sicher ist, kannst du AGIS verwenden, um den Code auf Schwachstellen zu prüfen. Im Folgenden findest du ein Beispiel für fehlerhaften Code, den AGIS identifizieren kann:

function withdraw(uint _amount) public {

require(balances[msg.sender] >= _amount);

(bool Erfolg, ) = msg.sender.call{value: _amount}(“”);

require(erfolg);

Salden[msg.Absender] -= _Betrag;

}

Dieser Code ist spezifisch für einen Reentrancy-Angriff, bei dem ein Smart Contract einen externen Aufruf an einen anderen Vertrag tätigt, bevor er seinen eigenen Status aktualisiert, was einen böswilligen Wiedereintritt und wiederholte Aktionen wie Abhebungen ermöglicht. Hier ist, was AGIS identifiziert:

Weiterlesen: Interessiert am Krypto-Handel mit KI-Bots? So funktioniert’s!

4. CryptoGuard – mehr KI-Sicherheit durch End-to-End-Schutz

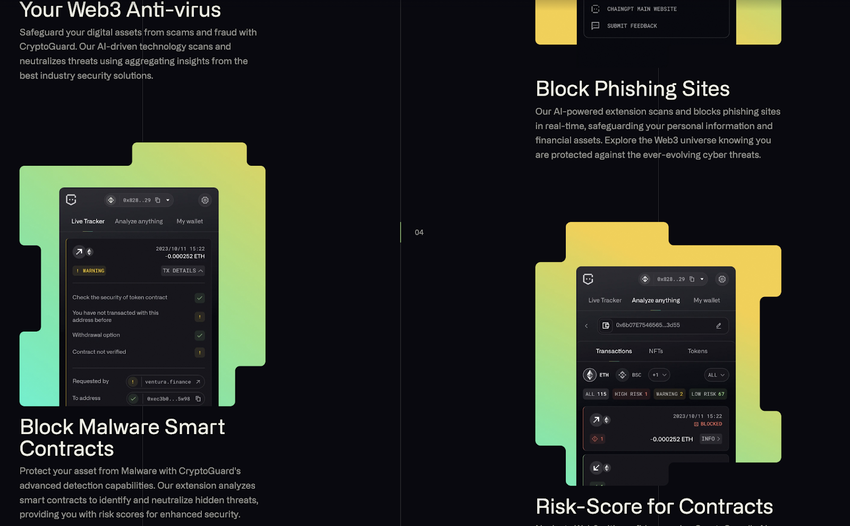

Wenn du auf der Suche nach einer umfassenden Lösung mit KI-Sicherheit für web3 bist, könnte ChainGPTs CryptoGuard für dich interessant sein. Die Lösung bietet End-to-End-Schutz vor Phishing, Malware und anderen Cyber-Bedrohungen im Web3-Bereich. Du kannst das Tool auch als Browser-Erweiterung verwenden.

Zu den wichtigsten Funktionen von CryptoGuard gehören:

- Web3-Virenschutz

- Blocker für Phishing-Seiten

- Malware-Erkennung

- Smart Contracts Risikobewertung

- Unterstützung für mehrere Chains: Polygon, Binance Smart Chain und Ethereum

Anwendungsfall

Benutzer können die CryptoGuard-Erweiterung auf ihrem bevorzugten Browser (Chrome, Opera, Brave, Edge) installieren, um Echtzeit-Schutz und Risikoanalyse von Krypto-Transaktionen und -Interaktionen zu erhalten. Das Tool hilft dann, Betrug zu verhindern, indem es rechtzeitig Warnungen und detaillierte Sicherheitsbewertungen liefert.

Diesen Nutzen hat CryptoGuard für dich

Nehmen wir ein Szenario an, in dem du häufig mit NFTs handelst und mit verschiedenen dezentralen Anwendungen (DApps) interagieren.

Du erhältst eine E-Mail, die scheinbar von einem beliebten NFT-Marktplatz stammt und eine zeitlich begrenzte Werbeaktion anbietet. Die E-Mail enthält einen Link, der dich, wenn du darauf klickst, auf eine Website führt, die sich als der genannte legitime Marktplatz ausgibt. In Wirklichkeit handelt es sich jedoch um eine Phishing-Seite, die darauf abzielt, Ihre Anmeldedaten zu stehlen.

Wie CryptoGuard hilft:

- CryptoGuard erkennt den Phishing-Versuch und blockiert die Website, um zu verhindern, dass du sensible Daten preisgibst.

- Du erhältst eine sofortige Warnung über die verdächtige Website, so dass du den Betrug vermeiden kannst.

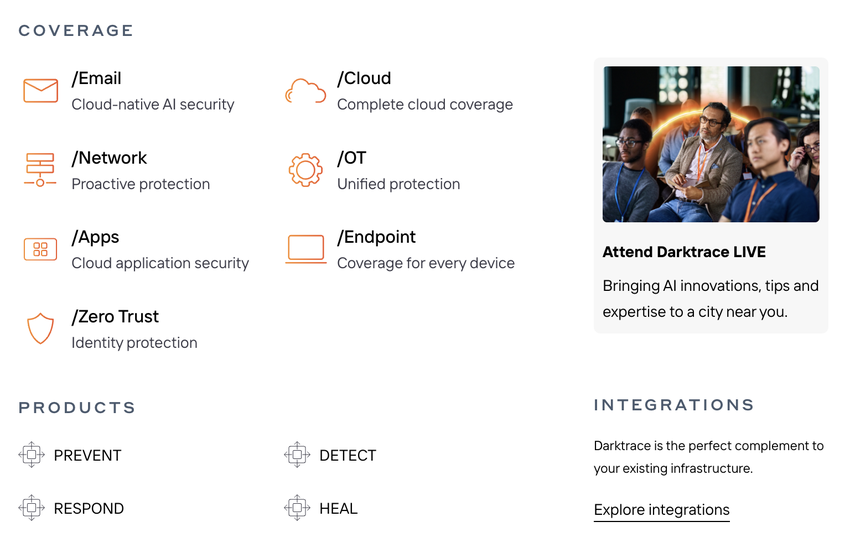

5. Darktrace

Weniger eine Lösung als vielmehr ein Unternehmen: Darktrace nutzt selbstlernende AI, um umfassenden Schutz in verschiedenen digitalen Umgebungen zu bieten. Es erkennt, analysiert und reagiert proaktiv auf Cyber-Bedrohungen in Echtzeit und passt sich den Bedrohungen mit minimalem menschlichen Eingriff an.

Einige der wichtigsten Funktionen von Darktrace sind:

- Aktive AI-Unterstützung

- Umfassende Abdeckung mit Schwerpunkt auf Endpunkten, E-Mails, Cloud-Konfigurationen und mehr

- Selbstlernende AI

Anwendungsfall

Ideal für Unternehmen jeder Größe, die anpassungsfähige Cybersicherheitslösungen suchen, die sich in die bestehende Infrastruktur integrieren lassen.

Wie DarkTrace nützlich sein kann

DarkTrace schützt IT-Lösungen und Infrastrukturen. Hier einige Beispiele dafür, wie das Schutzelement funktioniert.

Bei Orion Office REIT gab es einen Vorfall, bei dem versucht wurde, über 1 GB an Daten in ein generatives AI-Tool hochzuladen. Darktrace erkannte diese anormale Aktivität und verhinderte das Datenleck.

Auch die FIFA Fussball-Weltmeisterschaft 2022 in Katar war mit mehreren Cyber-Bedrohungen konfrontiert, die auf kritische Infrastrukturen und sensible Daten abzielten. Darktrace wurde beauftragt, die Veranstaltung vor Cyberangriffen zu schützen, wobei sich die Beteiligten auf die KI-Fähigkeiten des Unternehmens verließen, um die digitale Umgebung in Echtzeit zu überwachen und zu sichern.

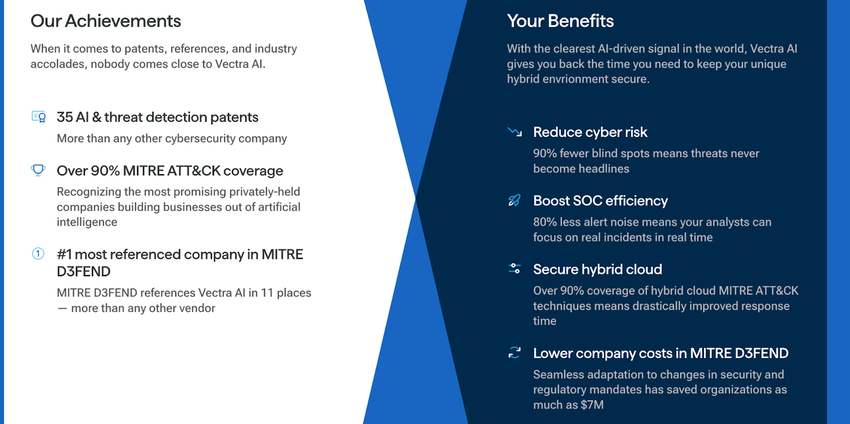

6. Vectra AI

Die letzte Lösung auf dieser Liste bietet fortschrittliche Cybersicherheitslösungen, die KI-gesteuerte Angriffssignalintelligenz nutzen. Vectra AI ist in der Lage, Cyber-Bedrohungen in Echtzeit zu erkennen, zu priorisieren, zu untersuchen und auf sie zu reagieren. Darüber hinaus bietet es erweiterte Erkennungs- und Reaktionsfunktionen (XDR), die Netzwerk-, Identitäts-, Cloud- und SaaS-Umgebungen abdecken.

Die XDR-Funktion (Extended Detection and Response) sammelt Sicherheitsdaten aus verschiedenen Quellen wie Netzwerken, Cloud-Diensten und Benutzeridentitäten, um einen vollständigen Überblick über potenzielle Bedrohungen zu erhalten. Dies hilft Unternehmen, Probleme schneller zu erkennen und effektiver zu reagieren, damit ihre Systeme vor Angriffen geschützt bleiben.

Anwendungsfall

Vectra AI erkennt ungewöhnliche Muster der internen Aufklärung (Beobachtung) und des Missbrauchs von Zugangsdaten. Die Plattform korreliert diese Aktivitäten und alarmiert das Sicherheitsteam bei einem koordinierten Angriff. Die AI-Sicherheitslösung funktioniert in hybriden Cloud-Umgebungen und liefert präzise, umsetzbare Bedrohungsdaten, mit denen Sicherheitsteams schnell reagieren können.

So nützlich kann Vectra AI sein

Jetzt weißt du zwar, wie Vectra AI helfen kann, aber hier ist ein reales Beispiel für die Bedrohungsabwehr des Tools in Aktion.

Der SUNBURST-Angriff im Zusammenhang mit der Sicherheitsverletzung bei SolarWinds war einer der größten Supply Chain-Angriffe in der Geschichte. Die Angreifer bauten eine Hintertür in die Orion-Software von SolarWinds ein, die dann an zahlreiche Organisationen, darunter Regierungsbehörden und Fortune-500-Unternehmen, verteilt wurde.

Vectra AI identifizierte die versteckten C2-Aktivitäten (Command and Control) innerhalb des Netzwerks durch die Analyse von Cloud- und Netzwerk-Metadaten. Diese frühzeitige Erkennung war ausschlaggebend dafür, dass der Angriff auf ein Minimum reduziert und weitere Datenverletzungen verhindert werden konnten.

Warum sollten web3- und web2-Sicherheitslösungen gemeinsam diskutiert werden?

KI-Sicherheitslösungen sichern nicht nur digitale Vermögenswerte, sondern geben Nutzern und Entwicklern auch Sicherheit, indem sie gewährleisten, dass ihre Transaktionen und Smart Contracts vor bösartigen Aktivitäten geschützt sind. Der Nutzen von AI-Sicherheitslösungen geht über den Web3-Bereich hinaus. Plattformen wie Darktrace und Vectra AI stellen KI-gesteuerte Cybersecurity-Maßnahmen vor, die auch für traditionelle Web2-Umgebungen entscheidend sind.

Durch die Integration von KI in ihre Sicherheitsstrukturen können Unternehmen ihre Widerstandsfähigkeit gegenüber Cyber-Bedrohungen unabhängig von ihrem digitalen Bereich verbessern. Da sich diese Unternehmen in irgendeiner Weise in den Web3-Bereich vorwagen können (und wahrscheinlich auch werden), kann die Überschneidung von Web2-Tools mit Web3-Sicherheitslösungen dazu beitragen, eine sichere und integrierte digitale Zukunft zu schaffen.