Ein Krypto Wallet ist eine digitale Geldbörse, die dir das Empfangen, Speichern, Verwalten und Senden deiner digitalen Währungen ermöglicht. Mit dem stetigen Wachstum der Kryptowelt erhöht sich auch die Bedeutung, die digitalen Vermögenswerte sicher und zuverlässig aufzubewahren.

Anders als herkömmliche Geldbörsen gibt es bei digitalen keine physischen Münzen oder Scheine, sondern sie bestehen aus einem öffentlichen und einem privaten Schlüssel, mit denen du auf deine Coins zugreifen kannst.

Allerdings gibt es unterschiedliche Arten von Wallets, die verschiedene Vor- und Nachteile mit sich bringen. Um die Unterschiede zu verstehen, musst du zuerst einige grundsätzliche Dinge verstehen. Zum Beispiel den Unterschied zwischen Cold- und Hot- sowie custodial- und non-custodial-Wallet.

Damit du die für dich passende Geldbörse findest, steigen wir in diesem Artikel tiefer in die Thematik ein.

Was ist ein Krypto Wallet?

Eine digitale Geldbörse ist eine spezielle digitale Anwendung oder Software, die entwickelt wurde, um Kryptowährungen sicher zu speichern, zu verwalten und Transaktionen durchzuführen. Sie dient als virtuelle Geldbörsen für digitale Assets wie Bitcoin, Ethereum, Ripple und andere Kryptowährungen.

Die Geldbörse ermöglicht es dir, deine digitalen Vermögenswerte sicher aufzubewahren und gleichzeitig eine einfache und bequeme Verwaltung deiner Kryptowährungen zu gewährleisten. Es fungiert als eine Art sicherer Tresor, in dem die privaten Schlüssel aufbewahrt werden, die zum Zugriff auf die Kryptowährungen erforderlich sind. Diese Schlüssel sind entscheidend, um Transaktionen zu signieren und den Besitz der digitalen Vermögenswerte nachzuweisen.

Daher ist die sicherste Aufbewahrungsvariante diejenige, bei der du die Zugangsschlüssel selbst verwaltest. Damit ist allerdings auch das höchste Maß an Selbstverantwortung in Bezug auf die sichere Verwahrung der “Passphrase” verbunden.

Es gibt verschiedene Arten von digitalen Geldbörsen, darunter Hardware-, Software- (Desktop oder mobile Anwendungen) und Exchange-Wallet. Jeder Typ bietet unterschiedliche Sicherheitsstufen und Benutzererfahrungen. Die Wahl der richtigen Geldbörse hängt von den individuellen Bedürfnissen des Users ab, basierend auf Faktoren wie Sicherheit, Benutzerfreundlichkeit und Zugänglichkeit. Doch dazu später mehr.

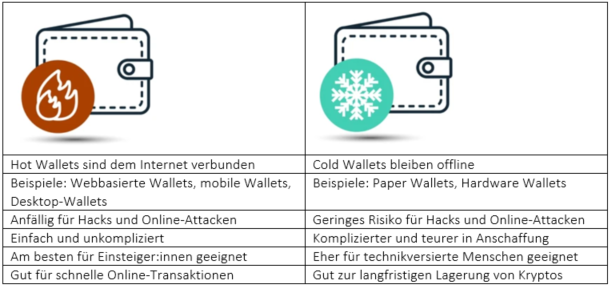

Cold- und Hot Wallets

Es gibt zwei grundlegende Arten: Cold- und Hot-Wallets. “Cold” sind offline gehaltene Geldbörsen, die nicht mit dem Internet verbunden sind. Sie bieten ein höheres Maß an Sicherheit, da sie potenziellen Online-Bedrohungen entgehen. Cold Wallets können in Form von Hardware, die wie USB-Sticks aussehen (z.B. Trezor Wallet), oder sogar als physische Papierversionen existieren.

Im Gegensatz dazu sind Hot Wallets mit dem Internet verbunden und ermöglichen einen schnelleren Zugriff auf deine Kryptowährungen. Sie können als Software auf deinem Computer oder mobilen Gerät fungieren. Aber auch Börsen wie Binance bieten die web-gebundene Verwahrung von Krypto-Assets an. Obwohl Hot- weniger sicher sind als Cold-Wallets, bieten sie den Vorteil einer einfacheren Nutzung und schnelleren Transaktionen.

Je nach deinen Bedürfnissen und Risikotoleranz kannst du das für dich passende auswählst, um deine Kryptowährungen sicher zu verwahren.

Im Allgemeinen werden Hot Wallets für kleinere Geldbeträge verwendet, die schneller umgesetzt werden, z.B. für Ausgaben, Handel, Zahlungen oder Tauschgeschäfte. Cold Wallets werden oft von Langzeit-Inhaber:innen verwendet, die einen Großteil ihres Portfolios für einen viel längeren Zeitraum sicher wegschließen wollen.

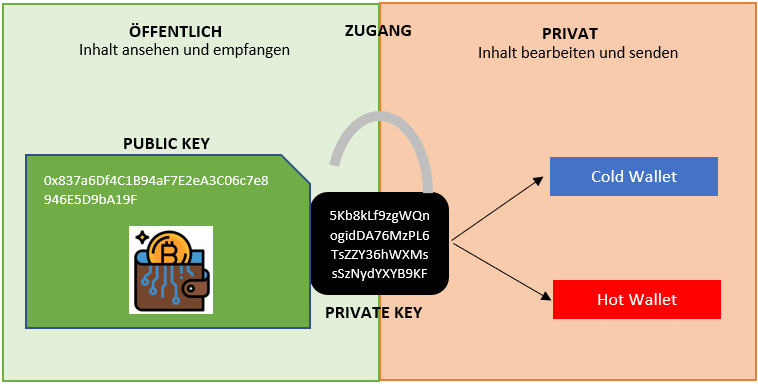

Was sind öffentliche und private Schlüssel?

Bei jedem Krypto Wallet spielen öffentliche und private Schlüssel (oft auch eingedeutscht: public key und private key) eine zentrale Rolle. Ein öffentlicher Schlüssel fungiert als eine Art digitale Adresse, die es anderen ermöglicht, dir Kryptowährungen zu senden. Er wird verwendet, um Transaktionen zu empfangen und den Kontostand eines Krypto Wallets anzuzeigen.

Anders als der private Schlüssel kann der öffentliche Schlüssel sicher geteilt werden, da er lediglich zum Empfang von Transaktionen verwendet wird.

Der private Schlüssel hingegen ist ein geheimer Code, der zur Autorisierung von Transaktionen dient. Er ist unverzichtbar, um auf das Krypto Wallet zugreifen und Transaktionen signieren zu können. Der private Schlüssel sollte niemals an Dritte weitergegeben werden, da er anderen Zugriff auf die Kryptowährungen ermöglichen würde.

Das Paar aus öffentlichem und privatem Schlüssel bildet eine kryptografische Verbindung. Wenn eine Transaktion gesendet wird, wird sie mit dem privaten Schlüssel signiert, um ihre Authentizität und Integrität zu gewährleisten. Die Transaktion kann dann mit dem öffentlichen Schlüssel des/r Empfangenden überprüft werden, um sicherzustellen, dass sie von der richtigen Quelle stammt.

Die sichere Aufbewahrung des privaten Schlüssels ist von größter Bedeutung, da der Verlust oder die Kompromittierung des Schlüssels den Zugriff auf das Krypto Wallet und die damit verbundenen Vermögenswerte gefährden kann.

Daher ist es ratsam, den privaten Schlüssel offline oder in einem sicheren und verschlüsselten Speicher zu verwahren, wie z.B. einem Hardware-Wallet, um maximale Sicherheit zu gewährleisten.

Wie kannst du dein Krypto Wallet schützen?

Um deine Geldbörse zu schützen, gibt es verschiedene Maßnahmen, die du ergreifen kannst. Der Grad der Sicherheit variiert jedoch je nach Art dieser.

Bei der Online-Speicherung deiner Schlüssel handelt es sich um eine risikoreichere, aber flexiblere Option. Hierbei besteht das Risiko von Cyberangriffen oder Hacks.

Die Offline-Speicherung hingegen bietet eine höhere Sicherheit, jedoch mit geringerer Flexibilität.

Es gibt verschiedene Möglichkeiten, um die Sicherheit deiner Geldbörse zu erhöhen. Eine wichtige Maßnahme ist das regelmäßige Erstellen von Backups, um im Falle eines Datenverlusts oder technischen Ausfalls deine Vermögenswerte wiederherstellen zu können. Zudem ist es essenziell, die Software stets auf dem neuesten Stand zu halten, um von den neuesten Sicherheitsverbesserungen zu profitieren.

Weitere Sicherheitsmaßnahmen können die Implementierung von Zwei-Faktor-Authentifizierung (2FA) und Identitätsüberprüfung umfassen. Diese zusätzlichen Schutzschichten können den Zugriff auf dein Krypto Wallet erschweren und es potenziellen Angreifern deutlich verkomplizieren, auf deine Kryptowährungen zuzugreifen.

Egal welche Art von Krypto Wallet du verwendest, es ist wichtig zu verstehen, dass der Verlust deiner privaten Schlüssel den Verlust des Zugriffs auf deine Vermögenswerte bedeuten kann. Daher ist es von größter Bedeutung, deine privaten Schlüssel sicher aufzubewahren und Maßnahmen zu ergreifen, um die Sicherheit deines Krypto Wallets zu gewährleisten.

Ob du deine privaten Schlüssel selbst verwahrst, ist wiederum abhängig von der Auswahl deiner digitalen Geldbörse – hier gibt es nämlich einen Unterschied zwischen custodial und non-custodial Wallets, der ebenfalls elementar ist.

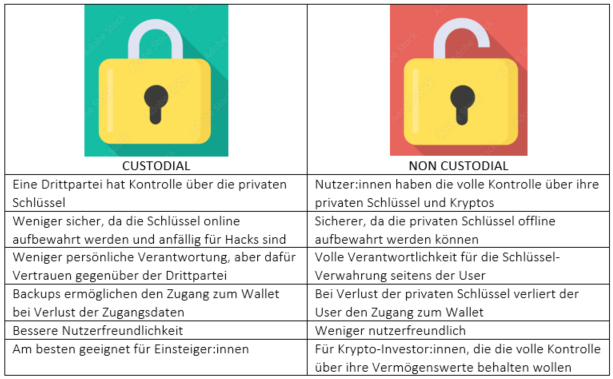

Custodial- und non-custodial-Wallet

Es gibt zwei Hauptkategorien von Krypto Wallets: custodial (verwahrende) und non-custodial (nicht verwahrende).

Custodial Wallets werden von Drittanbietern wie Krypto-Börsen oder Plattformen bereitgestellt. Bei diesen Geldbörsen übernimmt der Anbieter die Verantwortung für die sichere Aufbewahrung der privaten Schlüssel im Namen des Benutzers. Dies bedeutet, dass Benutzer:innen die Kontrolle über die privaten Schlüssel an den Anbieter abgibt.

Obwohl custodial Geldbörsen oft eine benutzerfreundliche Oberfläche und zusätzliche Funktionen bieten, birgt die Delegation der Schlüsselverwaltung auch gewisse Risiken, da Benutzer:innen von der Sicherheit und Vertrauenswürdigkeit des Anbieters abhängig sind.

Non-custodial Wallets hingegen geben Nutzer:innen die vollständige Kontrolle über die privaten Schlüssel. Diese werden auf dem eigenen Gerät (wie einem Computer) erstellt und die privaten Schlüssel lokal gespeichert.

Diese Art von Geldbörse bietet eine höhere Sicherheit, da der User die volle Verantwortung für die Aufbewahrung und Sicherheit der eigenen Schlüssel trägt. Dies ermöglicht eine größere Unabhängigkeit und Kontrolle über die eigenen Kryptowährungen, allerdings erfordert dies auch ein gewisses Maß an technischer Kenntnis und Verantwortung seitens der Nutzer:innen.

Die Wahl zwischen custodial und non-custodial hängt schließlich von deinen individuellen Bedürfnissen und Präferenzen ab. Während die Custodials eine bequemere und benutzerfreundlichere Option sein können, bieten die Non-custodials ein höheres Maß an Sicherheit und Kontrolle über die eigenen Vermögenswerte.

Es ist wichtig, die Vor- und Nachteile beider Optionen zu berücksichtigen und eine Lösung zu wählen, die den eigenen Anforderungen an Sicherheit, Bequemlichkeit und Vertrauen entspricht.

Die verschiedenen Arten von digitalen Geldbörsen

Nachdem wir nun die Grundlagen darüber behandelt haben, was ein Krypto Wallet ist und wie es funktioniert, kommen wir nun zu den verschiedenen Arten, die dir zur Verfügung stehen.

Basierend auf den Aspekten der Speicherung und des Zugriffs auf die Kryptowährungen schlägt BeInCrypto die Unterteilung in folgende Kategorien vor:

- Software: Diese Geldbörsen bestehen aus Anwendungen oder Software, die auf einem Computer, einem mobilen Gerät oder im Web ausgeführt werden. Software Wallets können weiter unterteilt werden in:

- Desktop: Diese installisert du auf einem Desktop-Computer, wobei sie dir den Zugriff auf deine Kryptowährungen ermöglichen.

- Mobile: Diese installierst du auf einem mobilen Gerät wie einem Smartphone, wobei sie dir eine bequeme Verwaltung deiner Kryptowährungen von unterwegs aus ermöglichen.

- Web: Diese sind online über einen Webbrowser zugänglich, wobei sie die Verwaltung deiner Kryptowährungen von verschiedenen Geräten aus ermöglichen.

- Hardware: Diese Geldbörsen sind physische Geräte, die speziell für die sichere Aufbewahrung von Kryptowährungen entwickelt wurden. Sie funktionieren in der Regel über eine USB-Verbindung mit einem Computer oder einem mobilen Gerät und bieten eine erhöhte Sicherheit durch die Aufbewahrung der privaten Schlüssel offline. Allerdings scheinen auch Hardware Wallets Sicherheitslücken aufzuweisen.

- Online: Werden von Drittanbieter über das Internet bereitgestellt und ermöglichen es Benutzern, auf ihre Kryptowährungen über eine Online-Plattform zuzugreifen. Online Wallets bieten bequemen Zugriff und Benutzerfreundlichkeit, bringen jedoch auch das Risiko von Cyberangriffen und Hacks mit sich, da eine Drittpartei die privaten Schlüssel speichert.

- Paper: Bei dieser Art werden die privaten Schlüssel auf einem physischen Medium wie Papier notiert. Paper Wallets gelten als eine der sichersten Methoden, um Kryptowährungen aufzubewahren, da sie nicht mit dem Internet verbunden sind. Die Nutzung dieser Art erfordert jedoch eine gewisse technische Kenntnis und Sorgfalt beim Erstellen und Verwenden der Schlüssel.

Die Einteilung der Krypto Wallets in diese Kategorien soll dir dabei helfen, die richtige Art basierend auf deinen Bedürfnissen und Prioritäten in Bezug auf Sicherheit, Bequemlichkeit und Kontrolle auszuwählen.

Die besten Anbieter

Um nach der Wahl der zu dir passenden Variante passende Anbieter zu finden, werfe gerne einen Blick auf die folgende Liste. Darin siehst du auch, ob du deine Zugangsschlüssel selbst verwahrst (non-custodial) oder der Anbieter die Verwahrung für dich übernimmt (custodial):

Desktop Wallets (Software)

Genau wie Browser Extensions gehören auch Desktop Wallets zur Kategorie der Software Lösungen, allerdings gibt es ein paar wichtige Unterscheide. Eine Desktop Wallet bietet in der Regel eine höhere Sicherheit, da sie nicht direkt im Browser integriert ist und somit weniger anfällig für Browser-basierte Angriffe ist.

Außerdem bieten sie meist eine verbesserte Kontrolle über private Schlüssel und die Möglichkeit, auch ohne Internetverbindung auf die Wallet zuzugreifen. Im Folgenden findest du zwei hervorragenden Anbieter:

Exodus Wallet

Exodus konnte seit der Markteinführung im Jahr 2015 die Krypto Community für sich begeistern und gehört heute zu den führenden Hot Wallets. Verfügbar als Desktop- und Mobile-Version sowie als Browsererweiterung, bietet dieses Produkt eine benutzerfreundliche Oberfläche und regelmäßige Updates alle zwei Wochen für maximale Sicherheit. Eine herausragende Funktion ist die Möglichkeit, die Software mit einem Trezor zu verbinden, was eine zusätzliche Sicherheitsebene für diejenigen bietet, die auf Cold-Wallets setzen.

- Vielfältige Unterstützung: Exodus ermöglicht die Speicherung von über 180 Kryptowährungen, darunter nicht nur bekannte wie BTC und ETH, sondern auch ERC20-Token und kleinere Projekte.

- Einfache Bedienung: Die intuitive Benutzeroberfläche und einfache Handhabung machen Exodus besonders zugänglich, sowohl für Anfänger als auch erfahrene Nutzer.

- Trezor-Integration: Die Möglichkeit, die Software mit einem Trezor-Hardware-Wallet zu verbinden, bietet eine zusätzliche Sicherheitsebene.

- App-Unterstützung: Durch die Integration verschiedener Apps wie Exodus Shares, Rewards, NFTs und Compound Finance bietet die Wallet eine breite Palette von Anwendungsmöglichkeiten.

- Sicherheitsverantwortung: Da es sich um eine Software-Wallet handelt, ist die Sicherheit stark von der Gerätesicherheit des Nutzers abhängig. Ein gehacktes Gerät kann zu einem Verlust der Funds führen.

- Selbstverwaltung der Sicherheit: Nutzer müssen sich aktiv um die Sicherheit ihrer Coins kümmern, da das Unternehmen keinen Zugriff auf die Nutzerdaten hat.

- Begrenzte Cold-Wallet-Optionen: Obwohl Exodus eine Trezor-Integration ermöglicht, ist es hauptsächlich eine Hot-Wallet und bietet begrenzte Cold-Wallet-Funktionen.

1. Klicke auf den untenstehenden Link, um auf die offizielle Website zu gelangen

2. Wähle oben rechts “Download” aus

3. Wähle zwischen Desktop, Mobile und Browser Version

4. Folge den jeweiligen Anweisungen

Electrum Wallet

Electrum kam 2011 auf den Markt und verfügt somit über eine langjährige Erfahrung im Segment der Bitcoin Wallets. Dieses produkt kombiniert Sicherheit, Geschwindigkeit sowie Flexibilität miteinander und ermöglicht dank Implementierung des SPV-Mechanismus schnelle Transaktionsverifizierungen. Gleichzeitig bieten die Möglichkeit zur Seed-Wiederherstellung und die Cold Storage-Optionen zusätzliche Sicherheit. Die Unterstützung von MultiSig-Transaktionen, der RBF-Mechanismus und die Kompatibilität mit Hardware Wallets bieten zusätzliche Flexibilität und erlauben eine individuelle Anpassung an die Bedürfnisse der Nutzer:innen.

- Schnelligkeit & Effizienz: SPV-Mechanismus ermöglicht schnelle Transaktionsverifizierung mit geringem Ressourcenverbrauch.

- Sicherheit & Erfahrung: Langjährige Erfahrung, vertrauenswürdig in der Krypto-Community, bietet Seed-Wiederherstellung und Cold Storage.

- Flexibilität: Unterstützt MultiSig-Transaktionen, RBF-Mechanismus, kompatibel mit Hardware Wallets.

- Dezentralisierte Struktur: Netzwerksicherheit durch dezentralisierte Serverstruktur.

- Einrichtungsaufwand: Möglicherweise umständliche Einrichtung, besonders für Anfänger.

- Nur Bitcoin-Unterstützung: Beschränkt sich auf Bitcoin, keine Unterstützung für andere Kryptowährungen.

- Update-Anfälligkeit: Frühere Angriffe auf den Update-Mechanismus.

- Nicht für iOS: Keine offizielle iOS-Unterstützung, nur für Android verfügbar.

1. Klicke auf den untenstehenden Link, um auf die offizielle Website zu gelangen

2. Scrolle runter, wähle “Download Electrum” und anschließend die entsprechende Version aus

3. Downloade die Datei, führe sie aus und gib anschließend die nötigen Daten, wie Passwort, ein.

Mobile Wallets

Mobile Wallets zeichnen sich durch ihre hohe Benutzerfreundlichkeit und Mobilität aus, da sie es Nutzern ermöglichen, Kryptowährungen direkt über ihr Smartphone zu verwalten. Sie bieten oft zusätzliche Funktionen, wie QR-Code-Scanning für schnelle Transaktionen, und können mit Sicherheitsfeatures, wie biometrischer Authentifizierung (Fingerabdruck oder Gesichtserkennung), ausgestattet sein. Dies gestaltet den Zugriff sowohl sicher als auch bequem.

Youhodler

YouHodler fungiert als Hybridplattform, die einen Kryptowährungsaustausch, ein Darlehensprogramm und Krypto-Sparoptionen mit attraktiven Renditen kombiniert. Die Plattform erleichtert Darlehen in verschiedenen wichtigen Fiat-Währungen und Kryptowährungen, einschließlich Stablecoins. Darüber hinaus bietet sie eine Krypto-Sparfunktion, die es Benutzern ermöglicht, bis zu 10,3% Jahreszins auf ihren Krypto-Sparkonten zu verdienen.

Mit dem Dual Asset-Service können Einzelpersonen problemlos ihre Krypto- oder Stablecoins einsetzen und hohe Zinsen genießen. Diese umfassende Lösung richtet sich an Benutzer, die an Liquiditätspools und Swap-Protokollen teilnehmen möchten, ohne die typischen Komplexitäten, die mit fortschrittlichen DeFi-Plattformen verbunden sind.

Neben den üblichen Blockchain Gasgebühren fallen keine zusätzlichen Kosten an. Auch die Einrichtung ist kostenlos.

- Zinsen auf Kryptowährung verdienen

- Gegen Krypto Geld leihen

- Strenge KYC- und AML-Prozesse

- Effizienter Kundendienst

- Erfordert eine Mindesteinzahlung

1. Melde Dich bei YouHodler an, über den Link unten.

2. Folge den Anweisungen

3. Verifiziere anschließend deine Identität

4. Jetzt kannst du Geld einzahlen und Bitcoin kaufen bzw. halten

5. Die Mobile App kannst du ganz normal im App Store bzw. bei Google Play herunterladen und dich mit deinen Daten Anmelden

Trust Wallet

Trust Wallet ist auf Selbstverwahrung ausgelegt und bietet dank anfängerfreundlicher Bedienung ein praktisches Tool für Investor:innen aller Erfahrungsstufen. Die Wallet kodiert alle privaten Schlüssel der enthaltenen Vermögenswerte einzeln und erstellt damit einen großen privaten Schlüssel. Anschließend erstellt ein Algorithmus eine einzigartige, spezielle 12-Wort-Wiederherstellungsphrase, mit der Nutzer:innen sofort eine Sicherungskopie erstellen müssen. Diese Wallet bietet also hervorragenden Sicherheit und unterstützt gleichzeitig über 70 Blockchains. Obendrein verfügt die App über eine direkt integriert DEX.

Neben den üblichen Blockchain Gasgebühren fallen keine zusätzlichen Kosten an. Auch die Einrichtung ist kostenlos.

- Unterstützt über 10 Millionen digitale Assets

- Einfache Einrichtung

- Nicht-pfändbar

- Dezentraler In-App-Austausch

- Verfügbare Staking-Optionen

- Privater Android-Quellcode

- Browser Erweiterung nur für Chrome-basierte Browser

1. Über den untenstehenden Link gelangst du zur offiziellen Webseite

2. Wähle oben rechts “Herunterladen” und wähle das entsprechende Endgerät aus.

3. Folge anschließend den Anweisungen zur Einrichtung und schon bist du fertig.

ZenGo Wallet

ZenGo Wallet bietet eine besonders hohe Privatsphäre, da die App, im Gegensatz zu Browser Erweiterungen, keine Daten an Websites weitergibt. Darüber hinaus benötigst du dank des Recovery Kits weder Seedphrase noch Passwort und im Falle eines Problems steht der Kundensupport dir jederzeit zur Verfügung

ZenGo Essentials: keine

Zengo Pro: 19,99 USD/Monat

- Einfache Benutzeroberfläche für Kauf, Verkauf und Speicherung von Kryptowährungen

- Keine Schwachstelle durch private Schlüssel oder Seed-Phrasen

- Unterstützt eine Vielzahl an Kryptowährungen und NTFs

- Bietet DeFi Integrationen

- Multi-Faktor-Authentifizierung

- Keine Desktop App

Einrichtung

1. Lade ZenGo Wallet herunter über den untenstehenden Link herunter

2. Folge den Anweisungen und richte E-Mail, 3D Facelock, Fingerabdruck und Wiederstellungsdatei ein

3. Nun kannst du die Anwendung bequem über per Face ID oder Fingerabdruck entsperren.

Browser Extensions

Browser Extensions bieten den Vorteil einer nahtlosen Integration in den Webbrowser, wodurch sie für Online-Transaktionen besonders praktisch sind. Sie ermöglichen schnelle und einfache Transaktionen direkt beim Surfen im Internet, während ihre Sicherheit jedoch stärker vom verwendeten Browsers abhängt.

OKX Wallet

Das **OKX Web3 Wallet** überzeugt durch seine umfangreiche Unterstützung von über 70 Netzwerken, darunter Ethereum, Bitcoin, Solana und Avalanche, was eine hohe Flexibilität für Nutzer:innen ermöglicht. Dank starker Partnerschaften mit Unternehmen wie Solana Mobile und Ledger genießt die Wallet großes Vertrauen in der Krypto-Community. Sicherheitsfeatures wie Zwei-Faktor-Authentifizierung, biometrische Sicherung und die Wiederherstellung per Seed Phrase sorgen für optimalen Schutz digitaler Vermögenswerte. Als nicht-verwahrte Wallet gewährt sie vollständige Kontrolle über private Schlüssel, wodurch sie sich sowohl für Einsteiger:innen als auch erfahrene Nutzer:innen eignet.

Neben den üblichen Blockchain Gasgebühren fallen keine zusätzlichen Kosten an. Auch die Einrichtung ist kostenlos.

- Multi-Chain-Unterstützung: Verwaltung von Assets auf über 70 Blockchains (Ethereum, Bitcoin, Solana, Avalanche usw.)

- Hohe Sicherheit: MPC-Technologie zur Schlüsselaufteilung, Zwei-Faktor-Authentifizierung, biometrische Sicherung

- DApp- und NFT-Integration: Zugriff auf über 1.000 DeFi- und NFT-Anwendungen

- Unabhängig von der OKX-Börse: Nutzer:innen behalten volle Kontrolle über ihre privaten Schlüssel

- Eingeschränkte Verfügbarkeit: Nicht nutzbar in einigen Ländern (z. B. USA, Kanada)

- Verlustgefahr: Keine zentrale Wiederherstellung – Nutzer:innen müssen private Schlüssel und Seed-Phrase sicher aufbewahren

1. Über den untenstehenden Link gelangst du zur offiziellen Webseite

2. Klicke oben rechts auf “Connect Wallet”

3. Folge anschließend den Anweisungen zur Einrichtung (OKX führt dich über den Button auch zum Download)

MetaMask

MetaMask bietet eine herausragende Benutzerfreundlichkeit sowie nahtlose Integration von dezentrale Anwendungen (DApps) direkt über den Webbrowser. Die umfassende Unterstützung verschiedener Ethereum-Netzwerke ermöglicht es Nutzer:innen, flexibel zwischen verschiedenen Umgebungen zu navigieren und ihre Transaktionen sicher zu testen. Zusätzlich unterstreichen die robusten Sicherheitsmerkmale , einschließlich verschlüsselter privater Schlüssel und der Möglichkeit der Kontowiederherstellung durch eine Sicherheitsphrase, den auf dem Schutz von digitalen Vermögenswerte liegenden Fokus.

Neben den üblichen Blockchain Gasgebühren fallen keine zusätzlichen Kosten an. Auch die Einrichtung ist kostenlos.

- Sehr benutzerfreundlich und zugänglich

- Hervorragende Dapp Integration und Entwicklerfreundlichkeit

- Starker Fokus auf Sicherheit und Privatsphäre

- Unterstützt begrenzte Auswahl an Token

- Keine Desktop Version

- Fehlende Offline Funktionalität

1. Über den untenstehenden Link gelangst du zur offiziellen Webseite

2. Wähle IOS, Android oder Browser Erweiterung aus

3. Folge anschließend den Anweisungen zur Einrichtung und schon bist du fertig.

Coinbase Wallet

Das Coinbase Wallet ermöglicht es Nutzer:innen, hunderttausende von Coins und NFTs zu speichern. Eines der herausragenden Merkmale ist das Angebot von Lernmodulen, mit denen absolute Neulinge alles Wichtige über Kryptowährungen und digitale Investitionen erfahren können. Dazu kommt eine vereinfachte Benutzeroberfläche, die das Navigieren in der App erleichtert. Und für diejenigen, die Wert auf Sicherheit legen: Du kannst eine Zwei-Faktor-Authentifizierung einrichten, um dein Konto zusätzlich zu schützen. Das alles macht diese Anwendung zu einer der besten Optionen für Krypto-Enthusiasten jeder Erfahrungsstufe.

Abgesehen von den üblichen Blockchain-Transaktionskosten fallen keine zusätzlichen Gebühren an.

- Unterstützt große Zahl an Kryptowährungen

- Zweifaktorauthentifizierung

- Benutzerfreundliches Interface

- Keine Desktop App verfügbar

1. Klicke auf den untenstehenden Link um zur offiziellen Website von Coinbase zu gelangen.

2. Klicke oben rechts auf “Download” und wähle zwischen Chrome Erweiterung und oder App (IOS & Android verfügbar).

3. Befolge die Schritte zur Einrichtung das war’s! (vergiss nicht deine Seed Phrase aufzuschreiben)

Hardware Wallets

Hardware Wallets bieten eine herausragende Sicherheit, da sie die Privaten Schlüssel offline auf einem physischen Gerät speichern, wodurch sie weitgehend immun gegen Online-Hacking-Angriffe sind. Diese Geräte sind in der Regel mit speziellen Sicherheitsmaßnahmen, wie PIN-Codes, und manchmal auch mit biometrischen Sicherheitsfeatures ausgestattet, um den physischen Zugriff auf das Gerät zusätzlich zu sichern.

Ledger

Ledger Hardware-Wallets bieten branchenführende Sicherheit für Kryptowährungen sowie NFTs. In Kombination mit der Ledger Live App ermöglichen sie eine einfache Verwaltung von über 5500+ Krypto-Assets. Weltweit ist es die einzige ANSSI zertifizierte Hardware-Wallet und wurde bereits über 5 Millionen mal verkauft.

Das Produkt selbst verfügt über einen sicheren Chip und ein eigenes Betriebssystem (BOLOS), welches vor bösartigen Angriffen schützt. Mit Ledger kann man Krypto direkt kaufen, verkaufen, tauschen und vermehren. Zudem erlaubt es die Interaktion mit DeFi-Diensten direkt aus der Ledger Live App heraus. Alles in allem bietet Ledger eine umfassende, sichere und benutzerfreundliche Lösung für Krypto-Enthusiasten.

Ledger Stax 279,00 €

Ledger Nano X 149,00 €

Ledger Nano S Plus 79,00 €

Versandkostenfrei mit Ausnahme des Ledger Nano S Plus

- Native Staking- und NFT-Verwaltung

- Mobile App mit Bluetooth-Verbindung

- Nützliche Bildungsplattform für Krypto

- Software ist nicht vollständig open-source

1. Klicke auf den untenstehenden Link um auf die offizielle Website von Ledger zu gelangen.

2. Scrolle runter, wähle das gewünschte Produkt und klicke auf “In den Warenkorb legen”

3. Schließe den Zahlungsvorgang ab und freue dich auf deine neue Hardware Wallet!

Trezor Wallets

Trezor Wallets zählen zu den Vorreitern in Sachen Sicherheit und Verwahrung von Kryptowährungen. Sie heben sich insbesondere durch Zuverlässigkeit und Benutzerfreundlichkeit ab. Du kannst zwischen drei Modellen (Trezor Model One, Trezor Model T und Trezor Safe 3) wählen. Alle Modelle unterstützen die gleiche Anzahl an Kryptowährungen, unterscheiden sich jedoch in Sicherheitsvorkehrungen, Deisplay und einigen weiteren Details.

Trezor Model One: 69 €

Trezor Model T: 219 €

Trezor Model Safe 3: 79 €

- Äußerst sichere Offline-Speicherung.

- Touchscreen für die vollständige Eingabe auf dem Gerät verfügbar.

- Kein natives Stacking oder NFT-Management.

- Keine Bluetooth-Verbindung oder mobile App.

1. Klicke auf den untenstehenden Link um zur offiziellen Website von Trezor zu gelangen.

2. Gehe auf den Reiter “Produkte” und wähle rechts “Compare all Trezor Wallets” um die unterschiedlichen Modelle mit ihren Differenzen im Vergleich zu sehen

3. Wähle “Buy” und wickle die Zahlung ab. Das wars!

Online Wallets (Fremdverwahrung)

Online Fremdverwahrungs (Custodial) Wallets werden von einer Drittpartei verwaltet, was bedeutet, dass die privaten Schlüssel der Benutzer von einem externen Anbieter gespeichert werden. Dies vereinfacht die Benutzung, da Nutzer sich nicht um die Sicherung ihrer Schlüssel kümmern müssen, führt jedoch zu einem geringeren Maß an Kontrolle und potenziell höherem Risiko, da die Wallets attraktive Ziele für Hacker sein können.

Binance Wallet

Binance ist eine der beliebtesten Plattformen und viele halten sie für die beste Krypto Börse für Anfänger, so kann sie auch als Wallet durch ihre Vielfältigkeit glänzen. Binance verfügt sogar über ein eigenes Blockchain-Ökosystem und bietet Kredit- bzw. Spothandel, Futures und OTC-Handel sowie einen NFT-Markt. Wer seine privaten Schlüssel lieber selbst kontrollieren möchte, kann die hauseigene Trust Wallet nutzen.

Binance arbeitet mit einer tierbasierten Maker/Taker-Gebührenstruktur, die mit dem Handelsvolumen und dem BNB-Saldo deines Kontos korreliert.

Die Handelsgebühren variieren zwischen 0,00 % und 0,01 %. Wie immer gilt, dass höhere Handelsvolumina niedrigere Gebühren nach sich ziehen. Die Einzahlungsgebühren für Fiat über Kredit- oder Debitkarte betragen 4,5 %, was etwa den Gebühren anderer Plattformen entspricht.

- Binance bietet viele Handelsoptionen, darunter Spot-Trading, Peer-to-Peer, Margin-Trading und eine Vielzahl von Ordertypen

- Staking, NFTs und Wallets gehören ebenfalls zur Produktpalette

- Handel ist mit Futures und Optionen möglich

- Binance U.S. ist weniger umfangreich

- Die Plattform kann anfangs etwas verwirrend sein

- Es gibt keine integrierte digitale Brieftasche

1. Melde dich über den unten stehenden Link bei Binance an und folge den Anweisungen.

2. Wähle E-Mail oder Telefonnummer als Anmeldemöglichkeit und erstelle ein sicheres Passwort für dein Konto.

3. Du erhältst einen 6-stelligen Verifizierungscode per E-Mail oder Handy. Gib den Code innerhalb von 30 Minuten ein und tippe auf Senden.

Bitpanda Wallet

Bitpanda zeichnet sich durch EU-weite Regulierung und sichere Offline-Verwahrung von Vermögenswerten aus, was Investoren Sicherheit bietet. Neben ihrer Wallet-Funktion bietet die Plattform den Handel mit einer Vielzahl von Anlagen, darunter Kryptowährungen, Aktien, ETFs, Rohstoffe und Edelmetalle, und gewährleistet eine schnelle und einfache Handhabung sowie Registrierung. Ein besonderer Pluspunkt ist die benutzerfreundliche App und die Krypto-Debitkarte, welche den täglichen Gebrauch von Kryptowährungen vereinfacht. Diese Kombination aus Sicherheit, Vielfalt und Benutzerfreundlichkeit macht Bitpanda zu einer attraktiven Wahl für vielseitig interessierte Investoren.

Auf den Handel mit Kryptowährungen berechnet Bitpanda Gebühren zwischen 1,49 % und 2,49 %. Diese Gebühren sind bereits in den Preisen inkludiert.

- EU-weit reguliert

- Bietet über 200+ Kryptowährungen

- Auch Aktien, Rohstoffe, Edelmetalle, ETF, Aktien, Kryptoindizes stehen zur Verfügung

- Sichere Cold Storage Verwahrung

- Verhältnismäßig hohe Handelsgebühren

1. Über den untenstehenden Button gelangst du auf die Bitpanda Website.

2. Klicke dort auf den Button “Jetzt loslegen” und folge den Anweisungen.

3. Verifiziere anschließend deine Identität.

4. Jetzt bist du bereit zu handeln

Paper Wallet (Non-Custodial)

Paper Wallets bieten eine extrem hohe Sicherheit gegenüber Online-Angriffen, da sie Kryptowährungs-Private-Keys auf Papier ausdrucken und somit keine digitale Kopie existiert, die gehackt werden könnte. Diese Art von Wallets eignet sich besonders für die langfristige Lagerung von Kryptowährungen, da sie, solange sie physisch sicher aufbewahrt werden, nicht dem Risiko einer elektronischen Kompromittierung ausgesetzt sind.

WalletGenerator

Generierung erfolgt clientseitig

Wir haben WalletGenerator ausgewählt, weil es eine breite Palette an Kryptowährungen unterstützt und die Erstellung von Wallets offline ermöglicht. Dadurch erhöht es die Sicherheit gegenüber Online-Angriffen deutlich. Die Option, BIP38-Verschlüsselung zu nutzen, bietet zusätzlichen Schutz der Privatsphäre und Sicherheit.

- Unterstützung viele Kryptowährungen

- hohe Sicherheit durch Offline-Erstellung und BIP38-Verschlüsselung.

- Benötigt sorgfältige Handhabung des Papiers zur langfristigen Sicherung.

1. Besuche die offizielle Website von WalletGenerator über den untenstehenden Link.

2. Wähle die gewünschte Kryptowährung aus.

3. Bewege die Maus oder gib Text ein, um Zufälligkeit zu erzeugen.

4. Drucke das Wallet aus und falte es zur sicheren Aufbewahrung.

Bitaddress

Generierung erfolgt clientseitig

Mit QR Code

Wir haben Bitaddress gewählt, weil es eine einfache, benutzerfreundliche Möglichkeit bietet, Bitcoin-Paper-Wallets zu generieren. Die Möglichkeit, die Wallets offline zu erstellen, bietet eine hohe Sicherheit, und die BIP38-Verschlüsselung schützt die privaten Schlüssel zusätzlich.

- Hohe Sicherheit durch Offline-Erstellung

- BIP38-Verschlüsselung

- Einfache Handhabung.

- Beschränkt auf Bitcoin

- Physische Sicherheit des Papiers erforderlich.

1. Über den untenstehenden Link gelangst du auf die Bitaddress Seite.

2. Bewege die Maus oder tippe auf die Tastatur, um Zufälligkeit zu generieren.

3. Wähle die Option „Paper Wallet“ und entscheide, ob du BIP38-Verschlüsselung verwenden möchtest.

4. Drucke das Wallet aus und bewahre es sicher auf.

Fazit

Wenn du Besitzer von Kryptowährungen bist und nach einem zuverlässigen Krypto Wallet suchst, hast du jetzt die Qual der Wahl! Jede Geldbörse hat ihre eigenen Vorteile und Risiken. Entsprechend nutzen einige Krypto-Fans gleich mehrere Wallets für unterschiedliche Verwendungszwecke.

Außerdem wird es im Laufe der Zeit wahrscheinlich Fortschritte bei der Benutzerfreundlichkeit und Sicherheit geben. Aber im Moment liegt es noch am Nutzer selbst, die notwendigen Schritte zu unternehmen, um seine eigenen Gelder zu schützen.

Wir sind uns sicher, dass du das richtige Wallet für deine Bedürfnisse mit unserem obigen Leitfaden finden wirst.